摘要:针对往年12月2日发生的域名DNS被篡改事件,分析表明,该事件涉及到责任归属和应对策略的问题。据初步调查,此次DNS被篡改可能是由于网络安全漏洞或恶意攻击所致。责任归属方面,需要明确相关责任方并加强监管。应对策略方面,应立即采取技术措施恢复域名正常解析,加强网络安全防护,提高系统安全性,并加强备份和监控,以避免类似事件再次发生。

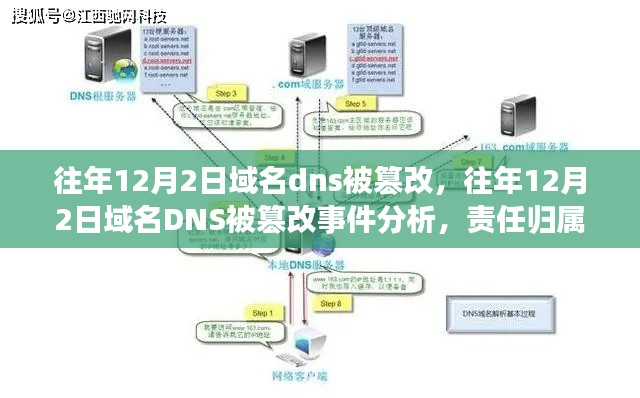

随着互联网的普及和技术的飞速发展,网络安全问题日益凸显,域名DNS(Domain Name System)作为互联网上的核心服务之一,其安全性直接关系到网络用户的权益和整个互联网的稳定性,本文将聚焦于往年12月2日发生的域名DNS被篡改事件,从不同角度探讨事件责任归属,并阐述个人对此事件的立场及理由,最后提出相应的应对策略。

一、事件背景:

在往年的12月2日,全球范围内发生了大规模的域名DNS被篡改事件,大量网站的DNS记录被恶意修改,导致用户无法访问正常网站,甚至访问到含有恶意代码的假冒网站,造成了严重的网络安全隐患和用户信息泄露风险。

二、正反方观点分析:

正方观点:

1、域名DNS管理方责任,DNS被篡改事件反映出域名管理存在漏洞,管理方未能及时发现和阻止恶意攻击,应承担相应责任。

2、网络安全监管不到位,政府部门在网络安全监管方面存在缺失,未能及时发现和处置此类攻击行为,应加强监管力度。

反方观点:

1、用户安全意识不足,部分用户缺乏网络安全意识,随意点击未知链接或下载不安全软件,为攻击者提供了可乘之机。

2、技术手段限制,现有的网络安全技术手段尚不能完全防范所有攻击行为,技术局限性是造成DNS被篡改的原因之一。

三、个人立场及理由:

本人认为,在域名DNS被篡改事件中,责任归属并非单一方面的,而是多方因素共同作用的结果,域名管理方确实需要承担一定的责任,尤其是在安全防护和应急响应方面需要进一步加强,政府部门在网络安全监管方面的责任也不容忽视,需要加强对网络安全的监管力度和法律建设,用户自身也需要提高网络安全意识,加强自我保护能力,随着技术的发展,我们也需要认识到技术手段的局限性,不断研发新的网络安全技术,以适应日益复杂的网络环境。

从技术层面来看,对于DNS被篡改事件,除了加强监管和提高用户安全意识外,还应从网络技术层面进行深入研究和分析,加强DNS系统的安全防护措施,提高DNS服务器的安全性;采用分布式DNS解析技术,减少单点故障风险;建立全球性的网络安全监测体系,及时发现和处置网络安全事件等。

四、结论:

域名DNS被篡改事件是一起严重的网络安全事件,其责任归属是多方面的,在应对此类事件时,我们需要从多个角度出发,综合施策,域名管理方应加强安全防护和应急响应能力;政府部门应加强对网络安全的监管和法律建设;用户自身需提高网络安全意识;技术研究者也应不断研发新的网络安全技术,以适应日益复杂的网络环境,只有这样,我们才能更好地保障网络的安全和稳定,维护用户的合法权益。

面对未来,我们还应建立长期的网络安全机制,加强国际合作,共同应对网络安全挑战,加强网络安全教育,提高全社会对网络安全的重视程度,共同营造一个安全、和谐的网络环境。

转载请注明来自稻田网络,本文标题:《往年12月2日域名DNS被篡改事件深度解析,责任归属与应对策略探讨》

蜀ICP备2022005971号-1

蜀ICP备2022005971号-1

还没有评论,来说两句吧...